Posted by maltamir on Abr 12, 2011 in

Actualidad,

Seguridad.  Las estadísticas del primer trimestre del año 2011 recogidas por BitDefender muestran como el software pirata es una de las principales amenazas de seguridad en la actualidad.

Las estadísticas del primer trimestre del año 2011 recogidas por BitDefender muestran como el software pirata es una de las principales amenazas de seguridad en la actualidad.

Conficker – también llamado Downadup – continúa liderando el ranking del malware más distribuido. La función de ejecución automática de los dispositivos extraíbles sigue siendo la principal vulnerabilidad aprovechada por los ciberdelincuentes para infectar los ordenadores de los usuarios con este malware.

El modo de actuar de este malware es bien conocido: entre otras cosas, impide que los usuarios tengan acceso tanto a Windows Update como a páginas de proveedores de seguridad, a la vez que descarga falsos antivirus en los equipos comprometidos.

La constante presencia del gusano en el top de BitDefender revela que los usuarios siguen siendo reacios a la instalación de actualizaciones de seguridad del proveedor del sistema operativo.

“La razón puede ser la alta tasa de sistemas operativos piratas, que hace que muchos usuarios no puedan actualizar sus sistemas, quedando expuestos frente a amenazas como Conficker», explica Jocelyn Otero Ovalle, Directora de Marketing de BitDefender para España y Portugal.

El segundo y el quinto lugar están ocupados por dos códigos maliciosos muy relacionados con Conficker: Trojan.AutorunINF.Gen y Worm.Autorun.VHG. Ambos hacen que la función de ejecución automática de los dispositivos extraíbles sea vulnerable a los ataques de malware de todo tipo.

La novedad en el top 5 de malware en lo que va de año 2011 es Trojan.Crack.I (5,32%), que ocupa una “honorable» tercera posición, después de sólo unos pocos meses de existencia. Cabe mencionar que esta aplicación genera claves de registro no autorizadas con el fin de derrotar la protección comercial de los productos de software. Si bien, al mismo tiempo recoge información sobre otras aplicaciones que se ejecutan en el ordenador infectado (nombre, versión, claves de registro, etc) y las envía a un atacante remoto, que posteriormente vende estos certificados como “software OEM».

“De nuevo la alta tasa de piratería parece estar detrás de esta amenaza, ya que los usuarios descargan este malware porque les permite acceder a productos comerciales de software de pago. Lo que ocurre es que después realiza otras acciones maliciosas», explica Otero.

Fuente: BitDefender.

Etiquetas: ilegal, online, Seguridad., software

Posted by maltamir on Abr 12, 2011 in

Actualidad,

Seguridad.  BitDefender ha realizado un listado de consejos para ayudar a los usuarios de Facebook a identificar las aplicaciones fraudulentas y evitar así que su información privada vaya a parar a manos de los ciberdelincuentes.

BitDefender ha realizado un listado de consejos para ayudar a los usuarios de Facebook a identificar las aplicaciones fraudulentas y evitar así que su información privada vaya a parar a manos de los ciberdelincuentes.

Nombres extraños.

El nombre de una aplicación suele coincidir con lo que hace, con su función. Si una aplicación se llama – como algunas que ha localizado BitDefender – eacdwyxu, jolieforyou o incluso frmvilles, se debe desconfiar, ya que seguramente son fraudulentas.

Malos diseños.

Las aplicaciones suelen tener objetivos de marketing o comerciales. Por lo tanto, sus desarrolladores habrán buscado que estén bien diseñadas, y con una apariencia correcta. Si a la aplicación le falta un logo o el nombre o aparece mal diseñada, probablemente, sea fraudulenta.

Quién es el desarrollador.

En una de las últimas aplicaciones fraudulentas de Facebook localizadas por BitDefender aparecía como desarrollador Justin Bieber. Obviamente, el famoso cantante no se dedica también a esas labores. Por eso, hay que desconfiar cuando el desarrollador de la aplicación es alguien famoso: artistas, cantantes, etc.

Comentarios.

Si se tienen dudas sobre la fiabilidad de una aplicación, lo mejor que se puede hacer es consultar los comentarios que otros usuarios han hecho sobre ellas.

Copiar y pegar un código.

Si una aplicación de Facebook pide que el usuario copie un código y lo pegues en su navegador, seguramente – casi al 100% – sea maliciosa y esté buscando controlar qué sitios web se visitan o redirigir a páginas infectadas con malware.

Introducir tu contraseña.

Si el usuario ya ha introducido su nombre de usuario y contraseña en Facebook y cuando va a instalar una aplicación ésta vuelve a pedir esos datos, es porque quiere quedarse con ellos. También debe desconfiar si redirige a una página de Facebook en la que se vuelven a pedir esos datos, ya que seguramente la página sea falsa y tenga el mismo objetivo, robar el nombre de usuario y contraseña.

Promesas imposibles.

Se debe desconfiar, por norma general, de todas aquellas aplicaciones que prometan algo maravilloso como decir quién visita su perfil, quiénes son sus seguidores o cuántas horas has pasado en Facebook, ya que la gran mayoría, si no todas, suelen ser fraudulentas. No harán nada de lo que dicen y tendrán acceso a los datos – email, lugar de residencia, etc.

Fuente: BitDefender

Etiquetas: aplicaciones falsas, bitdefender, facebook, spyware, Virus

Posted by maltamir on Dic 14, 2010 in

Actualidad,

Seguridad.  Inicias sesión en Windows y… esta se cierra de inmediato. Perplejo, lo vuelves a intentar media docena de veces, sin resultado; a lo sumo, consigues ver el fondo de tu Escritorio. ¿Es una broma de mal gusto o un error del sistema?

Inicias sesión en Windows y… esta se cierra de inmediato. Perplejo, lo vuelves a intentar media docena de veces, sin resultado; a lo sumo, consigues ver el fondo de tu Escritorio. ¿Es una broma de mal gusto o un error del sistema?

Ninguna de las dos cosas: lo más probable es que un virus modificara algunas claves del Registro relacionadas con el inicio de sesión en Windows (más en concreto, la ruta de Userinit.exe y Explorer.exe). Hay varias soluciones para arreglar este molesto problema.

1. Pasar un antivirus en LiveCD

Arreglar el bucle de inicio y cierre de sesión no servirá de nada si el virus permanece en el disco duro. Puesto que acceder al Escritorio es imposible, descarga, graba y ejecuta un antivirus en LiveCD. Los más recomendables sonKaspersky Rescue Disk, Avira AntiVir Rescue System y G DATA BootCD.

2. Editar el Registro de Windows

Las claves de Registro afectadas son dos, Shell y Userinit, y se encuentran en la siguiente ruta:

HKLM\Software\Microsoft\Windows NT\CurrentVersion\Winlogon

Romper el bucle de inicio-cierre es tan sencillo cono restablecer ambos valores; el problema es cómo abrir el Registro sin tener acceso al Escritorio.

2.1 Editar el Registro remotamente

Si estás en una red de ordenadores y el servicio Registro remoto está habilitado, puedes abrir el Registro dañado desde otra máquina. Ejecuta Regedit.exe desde Inicio > Ejecutar y haz clic en Archivo > Conectar al Registro de red. Busca la máquina afectada (debe estar encendida y en la pantalla de selección de usuario) y haz clic en Aceptar.

Una vez abierto, navega hasta HKLM\Software\Microsoft\Windows NT\CurrentVersion\Winlogon y localiza los valores Userinit y Shell. Un doble-clic y podrás restablecer los valores originales:

Userinit = C:\WINDOWS\system32\userinit.exe

Shell = Explorer.exe

2.2 Editar el Registro desde NTPASSWD

El CD de arranque NTPASSWD se usa principalmente para restablecer la contraseña de usuario de Windows, pero también es útil para editar el Registro en caso de emergencia. Una vez arrancado, elige la opción [1], pulsa Intro para cargar la ruta por defecto y luego [2] para acceder a la sección (hive) Software.

Para llegar hasta el editor: Intro, Intro, 2 [Intro], 9 [Intro]

Para llegar hasta el editor: Intro, Intro, 2 [Intro], 9 [Intro]

¡Ya casi estamos! Ahora elige la opción [9] y navega con el comando CD hasta llegar a la carpeta deseada:

cd Microsoft

cd Windows NT

cd CurrentVersion

cd Winlogon

Ahora debes usar el comando ED para modificar los valores de Userinit y Shell. Simplemente escribe el nuevo valor (ten en cuenta que para escribir los dos puntos equivalen a Mayús.+Ñ y la barra sale pulsando Ç en un teclado español).

Una ves hayas editado los valores, escribe Q y pulsa Intro para salir. ¡Acuérdate de guardar los cambios antes de salir y reiniciar el equipo!

2.3 Editar el Registro desde BartPE

Una alternativa más amena es construir tu propio CD de arranque de Windows con Bart’s PE Builder y editar el Registro desde allí. Abre Regedit.exe, navega hasta la carpeta HKEY_USERS y elige la opción Load Hive. El archivo que buscas se halla en C:\Windows\System32\Config y se llama SOFTWARE.

Escribe un nombre para el hive cargado -por ejemplo, MiRegistro- y navega hasta la ruta HKEY_USERS\MiRegistro\Software\Microsoft\Windows NT\CurrentVersion\Winlogon. Corrige los valores como en el paso 2.1 y luego desactiva el trozo de Registro desde File > Unload Hive; si no lo haces, los cambios no se guardarán.

3. Recuperar el sistema con un CD de Windows

¿Ninguna de las medidas del punto 2 ha funcionado? Puede que necesites copiar los archivos desde el CD de Windows (si es que lo tienes). Arranca con él y pulsa la tecla R cuando veas esta pantalla:

Elige [1] y pulsa Intro para que la Consola de Recuperación abra el disco duro en el que Windows está instalado. Si te pide la contraseña de Administrador y no la has definido, no escribas nada y pulsa Intro. Cuando aparezca la línea de comandos, introduce estas órdenes:

CD C:\windows expand D:\i386\explorer.ex_ CD system32/ expand D:\i386\userinit.ex_ exit

(Damos por sentado que el CD se halla en la unidad D:, pero puede ser otra)

Esta secuencia descomprime los archivos Explorer.exe y Userinit.exe originales, con lo que ahora la corrección del paso 2 debería de funcionar. Si ni siquiera esto surtiera efecto, entonces vuelve a arrancar con el CD de Windows y pulsa Intro en la pantalla que ves más arriba. Luego, escoge R para reparar tu instalación de Windows.

Fuente: OnSoftwareBlog

Etiquetas: resolver, sesión, Virus, Windows

Posted by maltamir on Nov 26, 2010 in

Actualidad,

Seguridad.  Luego de haber conversado con amigos y conocidos me he visto en la necesidad de publicar una solución a tan terrible virus que crea accesos directos en nuestros directorios tanto del pendrive como en nuestro computador.

Luego de haber conversado con amigos y conocidos me he visto en la necesidad de publicar una solución a tan terrible virus que crea accesos directos en nuestros directorios tanto del pendrive como en nuestro computador.

Espero que los siguientes pasos les sea de gran utilidad y puedan eliminar tan molestoso virus.

Para eliminar el virus de nuestros pendrives, realizaremos lo siguiente…..

Accesa a la Memoria desde el comando ms-dos, luego aplicas este comando

attrib -s -r -h /s /d

- Attrib: Para visualizar o modificar atributos

- /d: Para poder procesar carpetas

- /s: Para poder procesar subcarpetas

- -r: Quitar atributos de solo lectura

- -h: Quitar atributos de oculto

- -s: Quitar atributos de sistema

- *.*: Para archivos de cualquier nombre, con cualquier extensión.

Dicho comando va a hacer que aparezcan aquellas carpetas que se encuentran ocultas y así podrás eliminar los accesos directos y carpetas que no conozcas que el virus haya generado. SOLUCIONADO.!!!

Para eliminar el virus de nuestra PC, realizaremos lo siguiente…..

Lo siguiente es un método para borrar el virus de su computador, porque si le dieron doble clic al acceso directo, es muy probable que el virus ya este en vuestro computador…

Favor realizar paso a paso lo siguiente:

1. Descargar e instalar Unlocker.

2. Ir a la siguiente ruta C:\Documents and Settings\xxxxxxx(usuario), buscar un archivo llamado Youbu.exe

3. Sobre dicho archivo dar click derecho y seleccionar en el menú desplegable unlocker.

4. Luego en la ventana de acciones seleccionar ELIMINAR, y listo.

Para que dicha acción sea realizada con éxito se recomienda el reinicio de la máquina, sin importar el mensaje que salga que no hemos tenido éxito en nuestra acción.

Para Descarga de Unlocker : Unlocker 1.8.9

Espero les haya servido de mucho mi consejo y espero vuestros comentarios y sugerencias.

Etiquetas: accesos, acción, Antivirus, comandos, directos, eliminar, ms-dos, unlocker, Virus

Posted by maltamir on Nov 23, 2010 in

Actualidad,

Seguridad.  Navegando por el internet y visitando alguno foros de discusión de personas amigas entendidas en lo que es la informática pude encontrar una herramienta para matar o eliminar el virus RECYCLER. No es otra cosa que un script que elimina definitivamente el virus.

Navegando por el internet y visitando alguno foros de discusión de personas amigas entendidas en lo que es la informática pude encontrar una herramienta para matar o eliminar el virus RECYCLER. No es otra cosa que un script que elimina definitivamente el virus.

Una vez que hemos descargado MataRecycler, solo debemos ejecutarlo y seguimos las instrucciones.

En unos cuantos segundos la carpeta Recycler será historia.

Les dejo aquí el link de descarga desde la página oficial. MATARECYCLER

Etiquetas: borrar, descargar, eliminar, recycler, Virus

Posted by maltamir on Nov 19, 2010 in

Actualidad,

Seguridad.  Los consumidores deben tener cuidado con los timos comunes en Navidad antes de reservar viajes o realizar compras navideñas a través de Internet. McAfee revela “los 12 timos de Navidad» – las 12 estafas más importantes que los usuarios de Internet deben tener en cuenta en esta época.

Los consumidores deben tener cuidado con los timos comunes en Navidad antes de reservar viajes o realizar compras navideñas a través de Internet. McAfee revela “los 12 timos de Navidad» – las 12 estafas más importantes que los usuarios de Internet deben tener en cuenta en esta época.

1.- Timos de falsas ofertas de iPads.

Los productos de Apple están liderando las listas de ventas esta Navidad, por lo que los cibercriminales están muy ocupados distribuyendo falsas ofertas de iPads gratuitos. Los laboratorios McAfee Labs advierten de que en este tipo de timos, a los consumidores se les ofrecen otros productos y se les dice que, si los adquieren con tarjeta de crédito, pueden conseguir un iPad de forma gratuita. Por supuesto, las víctimas nunca reciben el iPad u otros productos, solo el dolor de cabeza que produce el darse cuenta de que les han robado el número de la tarjeta de crédito.

2.- «Socorro, me han estafado».

Esta estafa de viajes envía angustiosos mensajes telefónicos a familia y amigos pidiéndoles dinero para poder volver a casa en Navidad. Los laboratorios McAfee Labs han presenciado un crecimiento en este timo y predice un aumento durante la temporada de viajes.

3.- Tarjetas regalo falsas.

Los cibercriminales utilizan las redes sociales para promocionar tarjetas de regalo falsas con el objetivo de robar dinero e información a los consumidores, que posteriormente venden o utilizan para realizar robos de identidad.

4.- Ofertas de trabajo navideñas.

Puesto que la gente necesita dinero extra para regalos y vacaciones, los timos en Twitter ofrecen enlaces peligrosos de trabajos bien pagados o empleos para trabajar desde casa, en los que se pide información personal, como dirección de correo electrónico, dirección postal y el número de la seguridad social para responder a la falsa oferta de trabajo.

5.- «Smishing».

Los cibercriminales envían phishing a través de mensajes de texto (“smishing»). Estos textos parecen llegar del banco o de sitios online diciendo que existe algún error en su cuenta y pide realizar una llamada a un número de teléfono concreto para verificar la información de la cuenta. En realidad, estos mensajes no son más que una excusa para extraer valiosa información personal.

6.- Ofertas vacacionales sospechosas.

En época de vacaciones, cuando los consumidores buscan en Internet viajes u ofertas a precios asequibles, los cibercriminales crean sitios web falsos de alquiler y búsqueda de vacaciones en las que es necesario realizar los pagos iniciales con tarjeta de crédito o transferencia bancaria.

7.- Los timos relacionados con la crisis continúan.

Los estafadores dirigen a los consumidores vulnerables a estafas relacionadas con la recesión, como el pago adelantado de créditos. McAfee Labs ha presenciado un gran número de spam sobre publicidad de préstamos, a bajo interés y tarjetas de crédito si el receptor paga una cuota de tramitación, que va directamente al bolsillo de los estafadores.

8.- Tarjetas de felicitación.

Las tarjetas electrónicas son una forma muy común de enviar nuestros mejores deseos a amigos y familiares, pero los cibercriminales ofrecen versiones falsas con enlaces a virus y otros tipos de malware.

9.- Trampas a bajo precio.

Los compradores deberían tener cuidado con productos que se ofrecen a un precio mucho menor que el de la competencia. Los cibercriminales utilizan sitios web falsos y de subastas para realizar ofertas demasiado buenas como para ser verdad, con el único objetivo de robar al usuario información y dinero.

10.- Timos relacionados con la caridad.

La Navidad ha sido tradicionalmente la época preferida por los cibercriminales para los timos, puesto que es una época propicia para las donaciones. Los laboratorios McAfee Labs predicen que este año no es una excepción. Las tácticas más comunes son llamadas telefónicas y correos electrónicos de spam pidiendo donaciones destinadas a personas mayores y niños o recogida de fondos para sufragar la última catástrofe.

11.- Descargas navideñas peligrosas.

Los salvapantallas con temática navideña, cascabeles y animaciones son una forma fácil para propagar virus y otras amenazas en los ordenadores, especialmente cuando los enlaces llegan en un correo electrónico o mensaje instantáneo que parece proceder de un amigo.

12.- Wi-fi en hoteles y aeropuertos.

En Navidad mucha gente viaja y utiliza las redes wi-fi en lugares como hoteles y aeropuertos. Esto es una tentación para los ladrones que pretenden hackear estas redes, esperando encontrar una oportunidad para realizar el robo.

Fuente: McAfee.

Etiquetas: Actualidad, estafas, MacAfee, navidad, Seguridad., timos, Virus

Posted by maltamir on Sep 14, 2010 in

Actualidad,

Seguridad.  El día de ayer me decidí ir a mi casa a almorzar, pues ya hace un buen tiempo que no iba e incluso aprovechaba y conversaba un rato con mis viejos y hermanos. Resulta que cuando estaba almorzando, mi hermano menor me supo decir que me habían llamado a mi casa una chica con asento serrano, cosa que se me hizo raro pues por lo general no recibo llamadas a mi casa y toda persona que quiera comunicarse conmigo lo hace por medio de mi móvil o por mi correo electrónico.

El día de ayer me decidí ir a mi casa a almorzar, pues ya hace un buen tiempo que no iba e incluso aprovechaba y conversaba un rato con mis viejos y hermanos. Resulta que cuando estaba almorzando, mi hermano menor me supo decir que me habían llamado a mi casa una chica con asento serrano, cosa que se me hizo raro pues por lo general no recibo llamadas a mi casa y toda persona que quiera comunicarse conmigo lo hace por medio de mi móvil o por mi correo electrónico.

Al finalizar de almorzar la señora que trabaja en mi casa me pasó el teléfono y me dijo, joven lo llaman, un poco sorprendido contesté y efectivamente era la chica con asento serrano quien me supo decir que pertenecía al Grupo Financiero Pacífico y que por mi desenvolvimiento en lo profesional y social había sido escogido como uno de los ganadores o acreedores de una capacitación en Argentina y que sólo debía cubrir los gastos de movilización. Más sorprendido yo, le supe decir que como así fue escogido o por qué??……luego de esto, la niña me supo decir que había que cubrir un rubro de $515 los cuales iban a ser debitados de mi tarjeta de crédito Visa o Mastercard en cuotas de $15 mensuales por 6 meses, lo cual me sorprendió, aunque no mucho, el que ella no sepa que tarjeta tengo….pues supuestamente pertenece al Grupo Financiero Pacífico.

La escuché detenidamente y de repente se me vino a la mente «ESTAFA»…..la verdad que desde que estuve en la Maestría en Seguridad Informática todo es posible, así mismo todo puede ser evitado!!!…..pues como que siempre ando precavido. Luego de conversar un rato con ella y claro agradeciendo de antemano por el «premio» ella me supo decir que por favor le complete el número de mi tarjeta de crédito, es decir que le diga los número que a ella le faltaban para así confirmar que soy un tarjetahabiente, lo cual me pareció bastante raro ya que como dije anteriormente ella «trabaja en el Grupo Financiero Pacífico» y debe saberlo!!!!

Después de tanta discusión entre ella y yo, le supo decir que no eran una empresa seria, pues como es posible que ellos esperen que un cliente les dé sus datos financieros por medio de una llamada telefónica, a lo cual ella me supo responder que efectivamente son serios y que la llamada por cuestiones de calidad y seguridad en el servicio estaba siendo grabada….QUIEN ME ASEGURA ESO.!?!?!.…le pregunté!!! a lo que ella me supo decir que no existe motivos de desconfiar ya que ellos eran regulados por la Super de Compañías y Bancos, QUIÉN ME ASEGURA ESO.!?!?!...le volví a preguntar…..luego me supo decir que yo podría visitar su página web www.grupopacifico@gmail.com y así salir de duda en cuanto a su seriedad y le dije, niña eso no es una pagina web, sino un correo electrónico el mismo que no me asegura confiabilidad ya que siendo «GRUPO FINANCIERO PACIFICO» por lo menos deberían tener un dominio propio y no una cuenta de correo gratuita……y lo cual ella me dijo que únicamente necesitaba mi PIN de seguridad de mi tarjeta para realizar la transacción y que no me preocupe que todo era confiable…..a lo cual me reí!!!! jajajajajaajaa

Al ver que estaba perdiendo mi tiempo y por ende ella también le supe decir que no íbamos a avanzar y que yo nunca le iba a dar mis datos financieros para que ella realice alguna transacción, lo cual ella de manera un poco ya cansada me dijo que adicionalmente a eso ellos tenían que hacerme llegar un paquete sellado desde Argentina con mi nombre y que querían mi dirección de mi casa, a lo cual les dije que tampoco doy mi dirección de domicilio por teléfono y que si ella pertenecía al «Grupo Financiero Pacífico» ellos deberían tenerlo ya que es requisito principal para sacar una tarjeta de crédito y de inmediatamente le supe decir que está perdiendo el tiempo y que no iba a obtener ningún dato personal o financiero de mi persona. Ella al ver que no obtenía nada, me supo decir que iba a registrar en el sistema de que yo estaba rechazando dicho premio y que no me vuelvan a llamar, a lo cual le agradecí y le dije que por favor sean un poco más creativos.

Me queda como moraleja y la comparto con las personas que leen mi blog…..

NO DAR A CONOCER SUS DATOS FINANCIEROS Y/O PERSONALES A PERSONAS O EMPRESAS DESCONOCIDAS YA SEA POR TELÉFONO, VÍA CORREO ELECTRÓNICO O POR FORMULARIOS EN PÁGINAS WEB DEL INTERNET.

Etiquetas: estafa, fraude, grupopacifico, internet, llamada, sospechosa

Posted by maltamir on Sep 7, 2010 in

Actualidad,

Seguridad.  En estos últimos días he podido conversar con amigos que muy frecuentemente han estado recibiendo correos electrónicos, que presuntamente son enviados por la empresa de hamburguesas McDonald’s y que llevan el asunto «Encuesta a clientes de McDonald´s». La encuesta básicamente solicita su punto de vista acerca de a comida y sobre la calidad de la misma, y una vez terminada la encuesta, se pide a los usuarios una serie de datos personales e incluso su número de tarjeta de crédito y código de seguridad, a cambio de recibir un pago de 90 dólares como compensación por contestar las preguntas. Siempre les he recomendado a mis amigos que jamás den a conocer sus números de tarjetas de crédito por medio de correo electrónicos y peor en encuestas de satisfacción al cliente o de cualquier índole.

En estos últimos días he podido conversar con amigos que muy frecuentemente han estado recibiendo correos electrónicos, que presuntamente son enviados por la empresa de hamburguesas McDonald’s y que llevan el asunto «Encuesta a clientes de McDonald´s». La encuesta básicamente solicita su punto de vista acerca de a comida y sobre la calidad de la misma, y una vez terminada la encuesta, se pide a los usuarios una serie de datos personales e incluso su número de tarjeta de crédito y código de seguridad, a cambio de recibir un pago de 90 dólares como compensación por contestar las preguntas. Siempre les he recomendado a mis amigos que jamás den a conocer sus números de tarjetas de crédito por medio de correo electrónicos y peor en encuestas de satisfacción al cliente o de cualquier índole.

“El uso de encuestas online, especialmente las de satisfacción del cliente, es una forma habitual para los estafadores de ganar dinero» y lo curioso y que no es de extrañarse es que se ofrezca un pago tras completar la encuesta, cosa que a los internautas les resulta bastante tentador. Pero como siempre he dicho, ningún formulario legal y serio jamás les pedirá sus datos financieros.

Si bien es cierto que la idea de ganar un dinero extra por internet es tentador, debemos ser consciente del peligro que corremos al momento de dar nuestros datos financieros, pues siempre he dicho «lo que subes a internet jamás podrás borrarlo, siempre estará ahí».

Éste tipo de ataques es comúnmente conocido como phishing y de manera particular como «phishing de McDonald´s», más de uno han de estar esperando el pago por completar la encuesta sin saber que ya fueron víctimas de un roba y que sus carteras están siendo vaciadas.

Para terminar, puedo decirles que los estafadores digitales pueden y suelen usar más de un disfraz para conseguir su propósito entre ellos bancos en línea, tiendas en linea, proveedores de correos, ahora de comidas rápidas e incluso las mismas redes sociales.

Etiquetas: ataques, dinero, McDonalds, phishing, robos

Posted by maltamir on Sep 7, 2010 in

Actualidad,

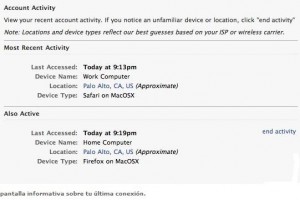

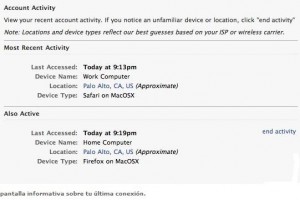

Seguridad. Facebook sigue actualizándose buscando satisfacer las demanads de todos sus usuarios. En este caso se debe a tres novedades. En primer lugar, la posibilidad de cerrar una sesión de forma remota y a la vez tener mucha más información sobre cada conexión con el sitio. Por otro lado, también actualizaron el buscador y están probando un nuevo tipo de subscripción con usuarios específicos que puede estar llegando en las próximas semanas.

Aunque en Facebook todavía están trabajando en una opción para borrar tu cuenta de manera permanente, sin tener que pasar horas buscando la opción, ahora puedes cerrar tu sesión de forma remota. De modo que si un día te olvidas de cerrar tu sesión, puedes conectarte desde cualquier dispositivo, ya sea ordenador o teléfono móvil y, además de hacer todas las cosas que haces a diario, cerrar tu sesión.

Lejos parecen quedar los escándalos por las políticas de privacidad y, de a poco, los cambios que prometió Mark Zuckerberg están llegando a los usuarios. Parte de estos cambios es esta nueva opción para cerrar la sesión de forma remota, que además incluye algunas funcionalidades nuevas. Por ejemplo, ahora puedes saber desde dónde te has conectado, ya sea mediante su teléfono móvil, televisor con Internet o un ordenador personal o público. Con estas medidas, esperan que cada usuario tenga más control sobre su propia cuenta, ya que podrá acceder a detalles como cuánto tiempo estuvo conectado, el navegador usado y una posición apróximada del dispositivo conectado.

Esto es un gran agregado ya que le permitirá a muchos saber si alguien ha entrado a su cuenta de forma ilícita. Pero este no es el único cambio reciente que han hecho en la popular red social. Por ejemplo, el buscador recibió una pequeña actualización también, que le permite mostrar los resultados ordenados por los gustos de los usuarios y su relación a tí. El contenido que tenga más votos favorables o haya sido creado por amigos tuyos, se verá primero que otros menos populares.

Finalmente, uno de los últimos agregados es un sistema de subscripción que han estado probando con un pequeño porcentaje de usuarios. Esta nueva opción permitiría tener alertas sobre cada actualización de un usuario en particular. Todavía no sabemos si puedes subscribirte a personas que no sea amiga tuya, pero eso quedará por ver una vez que lancen la nueva versión de forma masiva y corrijan los detalles con el paso de los días. De todos modos, lo importante que ya se empiezan a ver los cambios de los que hablaba Zuckerberg hace unos meses.

Fuente: Facebook.

Etiquetas: facebook, remotamente, Seguridad., sesión

Posted by maltamir on Ago 6, 2010 in

Actualidad,

Seguridad.  Todas las novedades en la configuración de los parámetros de privacidad de la red social de Facebook han sido también trasladados a los usuarios que navegan por esta red con sus teléfonos móviles.

Todas las novedades en la configuración de los parámetros de privacidad de la red social de Facebook han sido también trasladados a los usuarios que navegan por esta red con sus teléfonos móviles.

La empresa ha anunciado que todas sus preferencias de privacidad estarán disponibles a todos los usuarios, incluidos aquellos que acceden a Facebook desde un navegador de teléfono móvil.

“A partir de hoy, podréis usar dichos controles sin importar dónde estéis, qué dispositivo utilicéis para acceder, o cuando necesitéis tomar esa decisión sobre vuestra información”.

Se puede acceder a los nuevos controles a través de m.facebook.com/privacy, o a través de la página de Configuración y luego a través del botón “Cambiar” que está cerca de las palabras “Configuración de la privacidad”.

Fuente: Eweek Europe.

Etiquetas: facebook, móviles, navegador, privacidad, Seguridad.

Las estadísticas del primer trimestre del año 2011 recogidas por BitDefender muestran como el software pirata es una de las principales amenazas de seguridad en la actualidad.

Las estadísticas del primer trimestre del año 2011 recogidas por BitDefender muestran como el software pirata es una de las principales amenazas de seguridad en la actualidad.

Para llegar hasta el editor: Intro, Intro, 2 [Intro], 9 [Intro]

Para llegar hasta el editor: Intro, Intro, 2 [Intro], 9 [Intro]

Luego de haber conversado con amigos y conocidos me he visto en la necesidad de publicar una solución a tan terrible virus que crea accesos directos en nuestros directorios tanto del pendrive como en nuestro computador.

Luego de haber conversado con amigos y conocidos me he visto en la necesidad de publicar una solución a tan terrible virus que crea accesos directos en nuestros directorios tanto del pendrive como en nuestro computador. Navegando por el internet y visitando alguno foros de discusión de personas amigas entendidas en lo que es la informática pude encontrar una herramienta para matar o eliminar el virus RECYCLER. No es otra cosa que un script que elimina definitivamente el virus.

Navegando por el internet y visitando alguno foros de discusión de personas amigas entendidas en lo que es la informática pude encontrar una herramienta para matar o eliminar el virus RECYCLER. No es otra cosa que un script que elimina definitivamente el virus. Los consumidores deben tener cuidado con los timos comunes en Navidad antes de reservar viajes o realizar compras navideñas a través de Internet. McAfee revela “los 12 timos de Navidad» – las 12 estafas más importantes que los usuarios de Internet deben tener en cuenta en esta época.

Los consumidores deben tener cuidado con los timos comunes en Navidad antes de reservar viajes o realizar compras navideñas a través de Internet. McAfee revela “los 12 timos de Navidad» – las 12 estafas más importantes que los usuarios de Internet deben tener en cuenta en esta época. El día de ayer me decidí ir a mi casa a almorzar, pues ya hace un buen tiempo que no iba e incluso aprovechaba y conversaba un rato con mis viejos y hermanos. Resulta que cuando estaba almorzando, mi hermano menor me supo decir que me habían llamado a mi casa una chica con asento serrano, cosa que se me hizo raro pues por lo general no recibo llamadas a mi casa y toda persona que quiera comunicarse conmigo lo hace por medio de mi móvil o por mi correo electrónico.

El día de ayer me decidí ir a mi casa a almorzar, pues ya hace un buen tiempo que no iba e incluso aprovechaba y conversaba un rato con mis viejos y hermanos. Resulta que cuando estaba almorzando, mi hermano menor me supo decir que me habían llamado a mi casa una chica con asento serrano, cosa que se me hizo raro pues por lo general no recibo llamadas a mi casa y toda persona que quiera comunicarse conmigo lo hace por medio de mi móvil o por mi correo electrónico. En estos últimos días he podido conversar con amigos que muy frecuentemente han estado recibiendo correos electrónicos, que presuntamente son enviados por la empresa de hamburguesas McDonald’s y que llevan el asunto «Encuesta a clientes de McDonald´s». La encuesta básicamente solicita su punto de vista acerca de a comida y sobre la calidad de la misma, y una vez terminada la encuesta, se pide a los usuarios una serie de datos personales e incluso su número de tarjeta de crédito y código de seguridad, a cambio de recibir un pago de 90 dólares como compensación por contestar las preguntas. Siempre les he recomendado a mis amigos que jamás den a conocer sus números de tarjetas de crédito por medio de correo electrónicos y peor en encuestas de satisfacción al cliente o de cualquier índole.

En estos últimos días he podido conversar con amigos que muy frecuentemente han estado recibiendo correos electrónicos, que presuntamente son enviados por la empresa de hamburguesas McDonald’s y que llevan el asunto «Encuesta a clientes de McDonald´s». La encuesta básicamente solicita su punto de vista acerca de a comida y sobre la calidad de la misma, y una vez terminada la encuesta, se pide a los usuarios una serie de datos personales e incluso su número de tarjeta de crédito y código de seguridad, a cambio de recibir un pago de 90 dólares como compensación por contestar las preguntas. Siempre les he recomendado a mis amigos que jamás den a conocer sus números de tarjetas de crédito por medio de correo electrónicos y peor en encuestas de satisfacción al cliente o de cualquier índole.

Todas las novedades en la configuración de los parámetros de privacidad de la red social de Facebook han sido también trasladados a los usuarios que navegan por esta red con sus teléfonos móviles.

Todas las novedades en la configuración de los parámetros de privacidad de la red social de Facebook han sido también trasladados a los usuarios que navegan por esta red con sus teléfonos móviles.