Oportunidades o Ataques: Caso Linked In

Los ciberdelincuentes y los «spammers» son muy pocos los lugares seguros en el internet. Evidentemente ambos van por nuestra información personal, cada uno con un objetivo bastante específico y muy común en ellos, pero muy peligroso. Los spammers nos ingresan en listas de distribución de correos de productos y/o servicios que no necesitamos, mientras que los ciberdelincuentes utilizan nuestra información para suplantarnos, robarnos e incluso para secuestrarnos. Siendo el «ransomware» el ciberdelito que más creció en el 2015.

Si bien es cierto a diario utilizamos lo que hoy conocemos como «red social», cada una con sus diferentes aplicaciones. Sin embargo, nunca nos fijamos en los posibles métodos, trampas y trucos para engañarnos y poder acceder a nuestra información personal. Esto en el ciberespacio se lo conoce como #TrampasDeInternet, y las hay de todo tipo.

La red social #LinkedIn surgió como un punto de encuentro de profesionales en diferentes ramas de la ciencia, permitiendo compartir contenido, experiencias y hojas de vidas para posibles oportunidades laborales. Hoy también es una plataforma a la que nuestra información personal se encuentra un poco expuesta, siendo antes aquella plataforma que con toda seguridad podíamos compartir nuestro número de teléfono y correo electrónico personal.

En días pasados tuve la oportunidad de toparnme con esta situación:

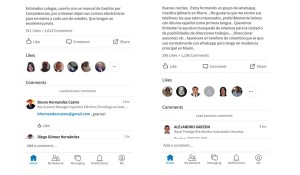

1.- Petición de número de teléfono y correo electrónico para compartir contenido.

Aquí podemos apreciar lo siguiente: alguien ofrece contenido académico y solicita correos electrónico para el envío de información, mientras que en el otro caso se observa la solicitud de número de teléfonos celulares para formar un grupo de Whatssap, especializado en alguna temática.

Ambos caso y son dudarlo terminan formando parte de una lista de distribución de productos y/o servicios no deseados o quizás en manos equivocadas que pueden poner el riesgo nuestra integridad personal. Lo curioso de todo esto es que así como la persona que solicita dicha información, también los que la entregan tiene acceso a toda la información de los demás participante de dicha convocatoria.